Мошенники атакуют банковские сервисы в России с помощью ботов

Газета «Ведомости» сообщила о современных методах кибератак, которые становятся всё более изощрёнными, и злоумышленники начинают использовать новые способы для обхода защиты банковских сервисов. Одним из таких методов является применение ботов для кражи данных и проведения мошеннических операций. 💳 Суть атаки? Злоумышленники нацеливаются на внешние сервисы крупных банков, которые позволяют клиентам выпускать кобрендинговые карты через авторизацию…

Спасибо за спасибо!

Рад, что коллеги c AIFC оценили моё недавнее выступление на Astana Finance Days #AFD2024. На панельной сессии мы с коллегами поделились своими мыслями и мнениями по поводу рисков, подходов к защите персональных данных в эпоху искусственного интеллекта. tg: @shaposhnikovkz

PCI DSS. Новые рекомендации по скоупингу

Современные сетевые архитектуры требуют новых подходов к обеспечению безопасности данных (а ведь предыдущее руководство было уже несовременным — 2017 года). Недавно Совет по стандартам безопасности платёжных карт (PCI SSC) выпустил важное дополнение к руководству PCI DSS, которое касается охвата и сегментации сетей. Это руководство станет ценным инструментом для организаций, стремящихся защитить данные держателей карт и…

Классификация активов

Очень важный аспект в защите данных — понимать, в каких местах хранятся, как и кем обрабатываются эти данные. Итак, несложный вариант, как это можно реализовать: 👤 Определить ответственных, кто будет владеть данными и классифицировать их. 📊 Определить уровни классификации данных. 🖥️ Идентифицировать активы, обрабатывающие данные. 📋 Выбрать критерии, по которым будет определяться, как данные должны…

Защита данных в эпоху ИИ

Как успешно прошёл #AFD2024! Не только потому что я там был спикером (как белая ИБэшная ворона :)), за что, кстати, большое спасибо организаторам Ruslan Dairbekov и Beibut Dosmurzinov, но и потому что коллеги продвигают такие важные темы в нашей стране как защита данных в рамках таких комьюнити, где основной слушатель отнюдь не ИБшники и технари,…

Слушай, телефон

Ваш телефон следит за вами или скрытые технологии рекламы. Многие скажут: «Я итак это знал(а)!», но недавняя утечка информации, полученная изданием 404 Media, проливает свет на шокирующую правду о том, как ваш телефон действительно следит за вами. Презентация (первый слайд презы предоставил), принадлежащая одному из главных рекламных партнёров таких гигантов, как Google и Meta, раскрывает…

Запрет не от мошенников

Мошенники в Казахстане начали использовать новый метод обмана, связанный с самозапретом на кредиты. Схема начинается с того, что жертве звонит человек, представляющийся сотрудником банка, и сообщает о поданной на её имя заявке на кредит. Когда жертва отрицает подачу такой заявки, мошенник успокаивает её, утверждая, что заявку уже аннулировали. Затем он предлагает установить самозапрет на выдачу…

Приманю или спровоцирую?

В сферах информационной безопасности и права часто возникают вопросы о правомерности методов защиты и расследования преступлений. Два ключевых понятия – привлечение (enticement) и провокация (entrapment) имеют разные юридические последствия и требуют четкого понимания. Привлечение Привлечение в информационной безопасности означает приманивание злоумышленника к системе для наблюдения и сбора доказательств. Основные методы включают: 🕸️ Ловушки (Honeypots) Специально…

Невостребованные данные?

Мэт Уотс, Chief Technology Evangelist компании NetApp недавно провел исследование по невостребованным данным на серверах в компаниях Великобритании — «Data Waste Research Report». 📊 Объемы данных и их эффективность ✔ 68% всех созданных данных в организациях остаются неиспользованными ✔ 60% руководителей IT утверждают, что излишек данных замедляет их операции 🔍 Причины неэффективного использования данных ✔…

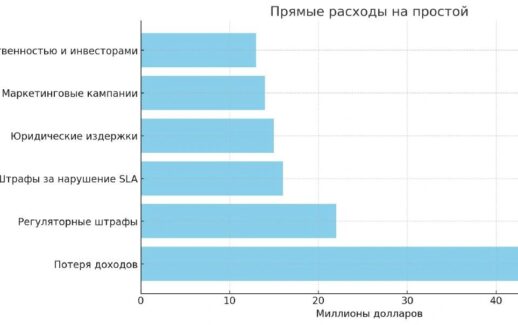

Формирование убытков

Бравые парни из Splunk поинтересовались у CFO компаний как формируются убытки при простоях в результате влияния ИТ/ИБ инцидентов. Ниже подытожил по скрытым расходам на простои. Глобальные потери: ✔️ Согласно исследованию Splunk и Oxford Economics, компании из списка Global 2000 ежегодно теряют $400 миллиардов из-за непредвиденных простоев. Это составляет в среднем $200 миллионов на компанию. Прямые…